🤔 문제

어떤 애플리케이션이 프라이빗 서브넷에 있는 EC2 인스턴스에서 동작하고 있습니다. 애플리케이션은 VPC 엔드포인트를 통해 Amazon S3 버킷에 저장된 데이터에 접근합니다. 솔루션 아키텍트는 S3 버킷에 대한 접근을 VPC 엔드포인트로 제한하고, VPC 엔드포인트는 특정 S3 버킷에 대한 접근만 허용하고자 합니다. 이러한 요구 사항을 충족하는 방법은 무엇입니까? (2가지 선택)

- VPC 엔드포인트 정책에서 특정 EC2 인스턴스로부터의 통신만 허용한다.

- EC2의 보안 그룹에서 특정 VPC 엔드포인트로의 통신만 허용한다.

- VPC 엔드포인트 정책에서 특정 S3 버킷으로의 통신만 허용한다.

- S3의 ACL에서 특정 VPC 엔드포인트로부터의 통신만 허용한다.

- S3 버킷 정책에서 특정 VPC 엔드포인트로부터의 통신만 허용한다.

정답과 문제풀이

정답. 3, 5 번

"VPC 엔드포인트 정책에서 특정 S3 버킷으로의 통신만 허용한다."

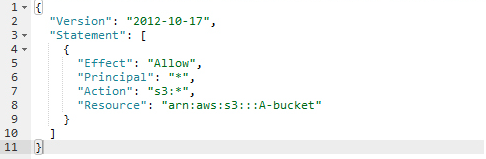

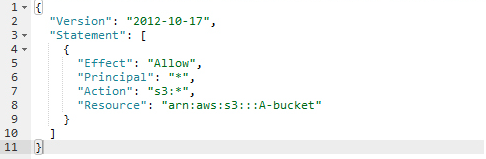

VPC 엔드포인트를 생성하면 VPC 내의 리소스는 VPC 엔드포인트를 통해 VPC 외부의 AWS 서비스에 접근할 수 있게 된다. VPC 엔드포인트의 연결 대상을 제한하려면 "VPC 엔드포인트 정책"을 사용해야한다.

VPC 엔드포인트 정책은 VPC 엔드포인트의 게이트웨이형과 AWS PrivateLink(인터페이스형) 모두에서 사용할 수 있다. 특정 S3 버킷에 대한 통신만 허용하려면, S3 버킷의 Amazon 리소스 이름(ARN)을 지정해야한다.

"S3 버킷 정책에서 특정 VPC 엔드포인트로부터의 통신만 허용한다."

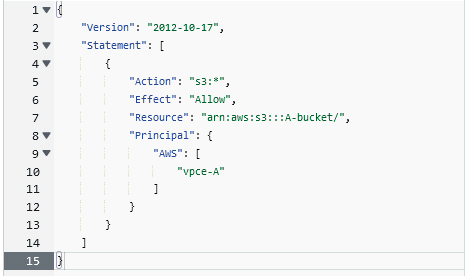

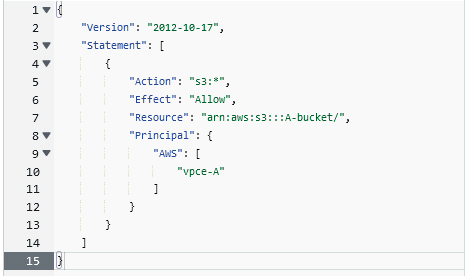

S3의 접근 제어 방법에는 "bucket policy", "user policy", "ACL"이 있지만,

S3 bucket에 대한 접근원을 VPC 엔드포인트로 제한하려면 "bucket policy"을 이용해야한다.

bucket policy은 bucket의 접근 권한을 설정하는 기능입니다.

특정 VPC 엔드포인트에서의 통신만 허용하려면, "VPC 엔드포인트 ID"를 지정해야 한다.

오답 이유

1번 오답 이유: "VPC 엔드포인트 정책에서 특정 EC2 인스턴스에서의 통신만을 허용한다"

- VPC 엔드포인트 정책은 VPC 엔드포인트에서 연결되는 대상을 제한하는 기능이므로 틀렸다.

2번 오답 이유: "EC2의 보안 그룹에서 특정 VPC 엔드포인트로의 통신만을 허용한다"

- EC2 인스턴스의 아웃바운드 통신(내부에서 외부로의 통신)의 제한은 문제와 관련이 없다.

4번 오답 이유: "S3의 ACL에서 특정 VPC 엔드포인트로부터의 통신만을 허용한다"

- S3의 ACL은 AWS 계정 단위로 접근 권한을 설정하는 기능이다.

- 접근원을 특정 VPC 엔드포인트로부터의 통신으로 제한하는 설정은 할 수 없으므로 틀렸다.

'클라우드(AWS) > SAA-C03' 카테고리의 다른 글

| [AWS SAA-C03] 오답 풀이 #006 (API Gateway와 VPC Link란?) (0) | 2024.08.07 |

|---|---|

| [AWS SAA-C03] 오답 풀이 #005 (ACM의 인증서 만료 방지하는 방법) (0) | 2024.08.06 |

| [AWS SAA-C03] 오답 풀이 #004 (CloudWatch Logs와 Metrics의 차이점) (0) | 2024.07.22 |

| [AWS SAA-C03] 오답 풀이 #003 (RDS 중에 MySQL에서 Aurora로 이전하기) (0) | 2024.07.11 |

| [AWS SAA-C03] 오답 풀이 #001 (0) | 2024.06.30 |

🤔 문제

어떤 애플리케이션이 프라이빗 서브넷에 있는 EC2 인스턴스에서 동작하고 있습니다. 애플리케이션은 VPC 엔드포인트를 통해 Amazon S3 버킷에 저장된 데이터에 접근합니다. 솔루션 아키텍트는 S3 버킷에 대한 접근을 VPC 엔드포인트로 제한하고, VPC 엔드포인트는 특정 S3 버킷에 대한 접근만 허용하고자 합니다. 이러한 요구 사항을 충족하는 방법은 무엇입니까? (2가지 선택)

- VPC 엔드포인트 정책에서 특정 EC2 인스턴스로부터의 통신만 허용한다.

- EC2의 보안 그룹에서 특정 VPC 엔드포인트로의 통신만 허용한다.

- VPC 엔드포인트 정책에서 특정 S3 버킷으로의 통신만 허용한다.

- S3의 ACL에서 특정 VPC 엔드포인트로부터의 통신만 허용한다.

- S3 버킷 정책에서 특정 VPC 엔드포인트로부터의 통신만 허용한다.

정답과 문제풀이

정답. 3, 5 번

"VPC 엔드포인트 정책에서 특정 S3 버킷으로의 통신만 허용한다."

VPC 엔드포인트를 생성하면 VPC 내의 리소스는 VPC 엔드포인트를 통해 VPC 외부의 AWS 서비스에 접근할 수 있게 된다. VPC 엔드포인트의 연결 대상을 제한하려면 "VPC 엔드포인트 정책"을 사용해야한다.

VPC 엔드포인트 정책은 VPC 엔드포인트의 게이트웨이형과 AWS PrivateLink(인터페이스형) 모두에서 사용할 수 있다. 특정 S3 버킷에 대한 통신만 허용하려면, S3 버킷의 Amazon 리소스 이름(ARN)을 지정해야한다.

"S3 버킷 정책에서 특정 VPC 엔드포인트로부터의 통신만 허용한다."

S3의 접근 제어 방법에는 "bucket policy", "user policy", "ACL"이 있지만,

S3 bucket에 대한 접근원을 VPC 엔드포인트로 제한하려면 "bucket policy"을 이용해야한다.

bucket policy은 bucket의 접근 권한을 설정하는 기능입니다.

특정 VPC 엔드포인트에서의 통신만 허용하려면, "VPC 엔드포인트 ID"를 지정해야 한다.

오답 이유

1번 오답 이유: "VPC 엔드포인트 정책에서 특정 EC2 인스턴스에서의 통신만을 허용한다"

- VPC 엔드포인트 정책은 VPC 엔드포인트에서 연결되는 대상을 제한하는 기능이므로 틀렸다.

2번 오답 이유: "EC2의 보안 그룹에서 특정 VPC 엔드포인트로의 통신만을 허용한다"

- EC2 인스턴스의 아웃바운드 통신(내부에서 외부로의 통신)의 제한은 문제와 관련이 없다.

4번 오답 이유: "S3의 ACL에서 특정 VPC 엔드포인트로부터의 통신만을 허용한다"

- S3의 ACL은 AWS 계정 단위로 접근 권한을 설정하는 기능이다.

- 접근원을 특정 VPC 엔드포인트로부터의 통신으로 제한하는 설정은 할 수 없으므로 틀렸다.

'클라우드(AWS) > SAA-C03' 카테고리의 다른 글

| [AWS SAA-C03] 오답 풀이 #006 (API Gateway와 VPC Link란?) (0) | 2024.08.07 |

|---|---|

| [AWS SAA-C03] 오답 풀이 #005 (ACM의 인증서 만료 방지하는 방법) (0) | 2024.08.06 |

| [AWS SAA-C03] 오답 풀이 #004 (CloudWatch Logs와 Metrics의 차이점) (0) | 2024.07.22 |

| [AWS SAA-C03] 오답 풀이 #003 (RDS 중에 MySQL에서 Aurora로 이전하기) (0) | 2024.07.11 |

| [AWS SAA-C03] 오답 풀이 #001 (0) | 2024.06.30 |